Homeserver-Exposing: Das Duell der Tunnel-Architekturen

Wer kennt es nicht? Man betreibt ein schickes Self-Hosting-Setup zu Hause, scheitert aber an der CGNAT des Providers oder möchte schlicht seine private IP-Adresse nicht ins Netz posaunen. Die Lösung: Ein kleiner VPS als „Türsteher“ und ein Wireguard-Tunnel.Doch wie tief soll der Tunnel graben? Schauen wir uns zwei Ansätze an.

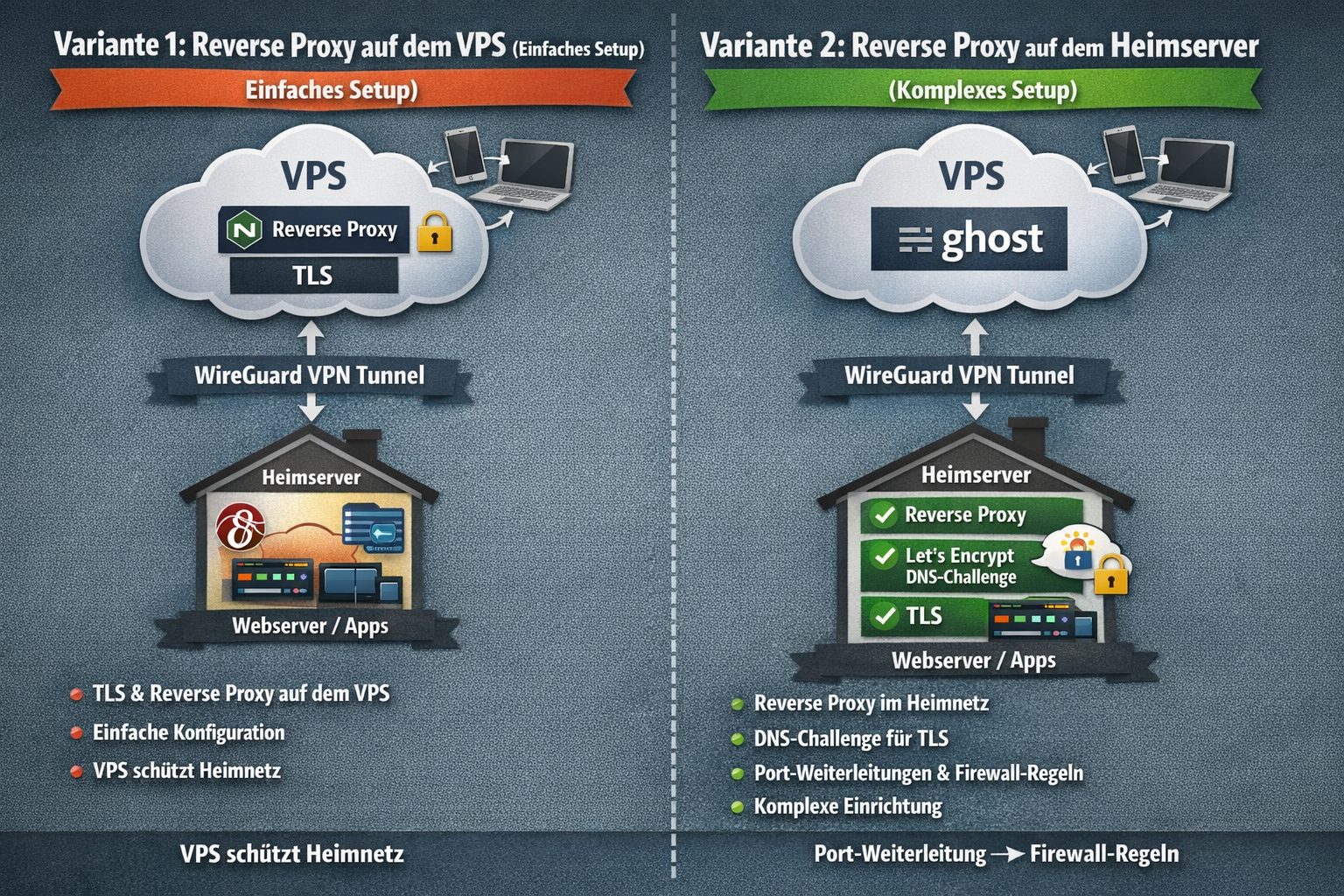

Variante 1: Der klassische „Proxy am Rand“

In diesem Setup ist der VPS das Gesicht deines Netzwerks.

- Der Aufbau: Der VPS besitzt die öffentliche IP. Dort läuft ein Reverse Proxy (z. B. Nginx Proxy Manager oder Traefik). Dieser kümmert sich auch um die TLS-Zertifikate (Let's Encrypt). Die Anfragen werden dann über einen simplen Wireguard-Tunnel (Point-to-Point) an die lokale IP deines Homeservers weitergereicht.

- Vorteile:

- Simpel: Die Wireguard-Konfiguration ist Standard.

- Ressourcenschonend: Der Homeserver muss sich nicht um das SSL-Handling für den externen Traffic kümmern.

- Nachteile:

- Vertrauen: Die unverschlüsselten Daten (nach dem TLS-Offloading) fließen durch den Tunnel. Der VPS „sieht“ den Klartext-Traffic.

- Zentralisierung: Wenn der Proxy auf dem VPS stirbt, ist alles weg.

Variante 2: Der „Transparente Tunnel“ (Mein Favorit)

Hier dient der VPS nur als dummes Rohr (Layer 3/4 Forwarding).

- Der Aufbau: Der VPS leitet via

iptables(DNAT/SNAT) einfach alle Pakete auf bestimmten Ports (80, 443) direkt durch den Wireguard-Tunnel an den Homeserver weiter. Der Reverse Proxy sitzt zu Hause. Die TLS-Zertifikate werden via Cloudflare DNS-Challenge direkt auf dem Homeserver generiert. - Vorteile:

- End-to-End Verschlüsselung: Der VPS sieht nur verschlüsseltes Rauschen. TLS endet erst in deinen eigenen vier Wänden.

- Sicherheit: Durch die DNS-Challenge müssen für die Zertifikatserneuerung keine Ports am Homeserver (oder VPS) geöffnet werden.

- Zentrales Management: Alle Proxy-Configs bleiben lokal an einem Ort.

- Nachteile:

- Komplexität: Das Routing ist „tricky“. Man kämpft mit

iptables, IP-Forwarding und ggf. Policy Based Routing, damit Antworten auch wieder durch den Tunnel zurückgehen und nicht am Standard-Gateway des Homeservers verenden.

- Komplexität: Das Routing ist „tricky“. Man kämpft mit

Welche Variante ist die bessere?

Obwohl Variante 1 für 90 % der User ausreicht, weil sie in 10 Minuten steht, ist Variante 2 die technisch überlegene Lösung.Warum? Weil sie das Prinzip "Zero Trust" ernst nimmt. Der VPS ist ein potenzieller Angriffsvektor. Liegt dort der private Key für dein SSL-Zertifikat und der Proxy im Klartext, ist ein kompromittierter VPS ein Desaster. Bei Variante 2 ist der VPS austauschbar – er ist nur eine IP-Adresse.Zudem ermöglicht die DNS-Challenge eine saubere Trennung: Du musst keinen HTTP-Port für Let's Encrypt offen halten, was die Angriffsfläche weiter minimiert.Fazit: Wer die Schmerzen der iptables-Konfiguration einmal hinter sich hat, wird mit einem deutlich sichereren und souveräneren Gefühl belohnt.