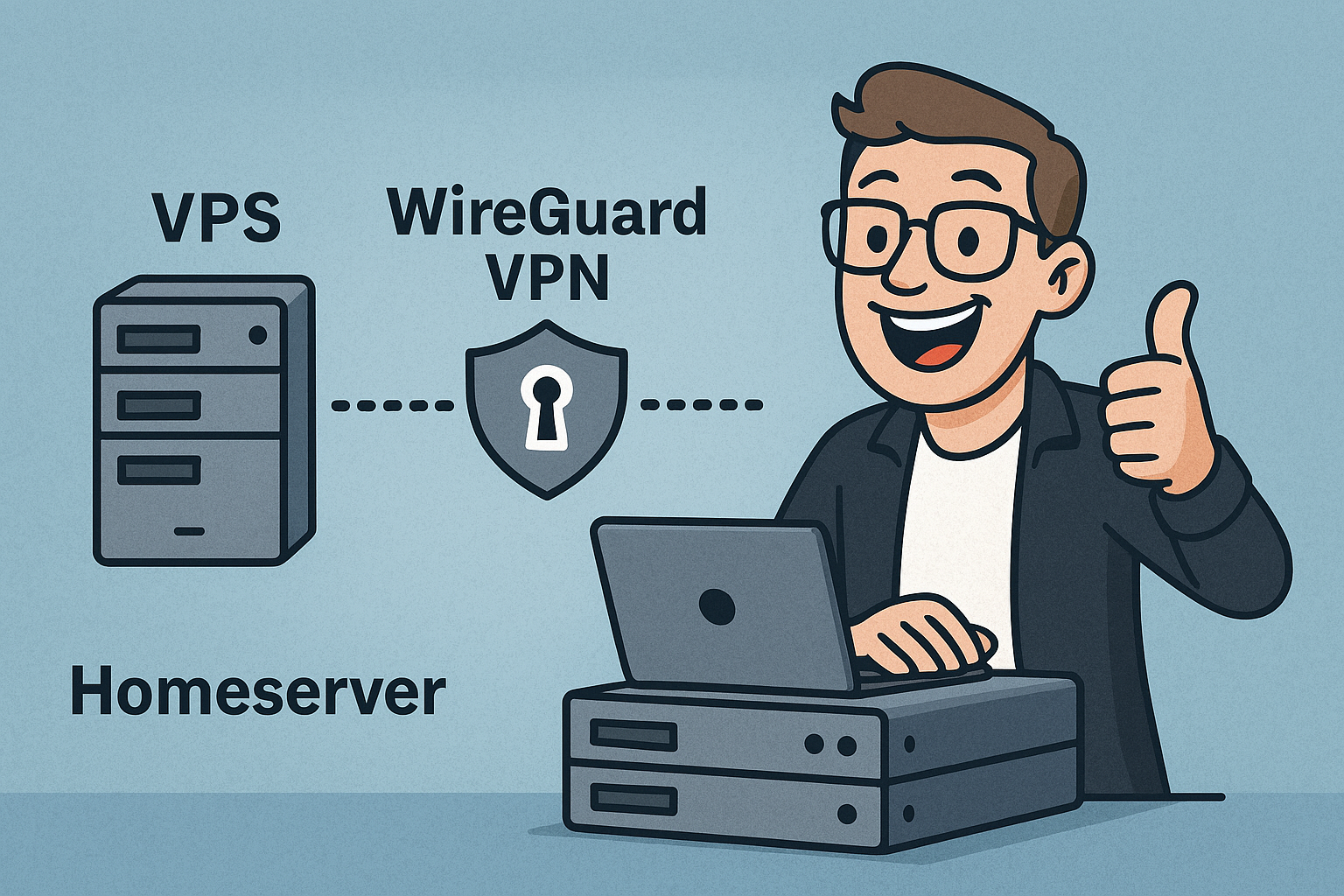

🌐 Warum ein 1‑€‑VPS reicht, um einen Homeserver sicher ins Internet zu bringen

Viele Selbsthoster glauben, sie bräuchten teure Cloud‑Server, komplexe Firewalls oder High‑End‑Router, um ihre Dienste sicher und zuverlässig im Internet bereitzustellen. Die Realität ist viel einfacher – und günstiger.

Ein 1‑€‑VPS, wie ihn Anbieter wie IONOS anbieten, reicht vollkommen aus, um:

- eine statische öffentliche IP bereitzustellen

- als Reverse‑Proxy‑Einstiegspunkt zu dienen

- den gesamten Traffic über WireGuard zum Homeserver zu tunneln

- nftables als hochperformante Firewall zu nutzen

- Fail2ban für SSH‑Schutz einzusetzen

Der VPS muss keine Dienste hosten, keine Daten speichern, keine Last tragen. Er ist nur der „Türsteher“ – und dafür reicht selbst die kleinste Maschine.

🛰️ Architektur: VPS → WireGuard → Homeserver → Docker

Die gesamte Kommunikation läuft über einen einzigen, klar definierten Pfad:

- Der VPS nimmt HTTP/HTTPS entgegen.

- nftables DNAT leitet Port 80/443 durch den WireGuard‑Tunnel.

- Der Homeserver empfängt den Traffic über

wg0. - Caddy übernimmt TLS, Routing und Zertifikate.

- Docker hostet die eigentlichen Dienste – ohne offene Ports.

Der Homeserver ist niemals direkt aus dem Internet erreichbar.

Er ist nur über den Tunnel sichtbar – und nur für den VPS.

🔐 Warum nftables hier brilliert

nftables ist die moderne Firewall‑Technologie unter Linux. Sie ist:

- schneller

- sicherer

- konsistenter

- IPv4/IPv6‑einheitlich

- atomar beim Reload

- perfekt für WireGuard

- perfekt für DNAT

- perfekt für Docker

Im Gegensatz dazu:

- iptables ist veraltet, fragmentiert und schwer wartbar.

- UFW ist nur ein Wrapper um iptables und scheitert bei komplexem Routing.

- Docker + iptables erzeugt Chaos in den Regeln.

Mit nftables bleibt alles sauber, minimalistisch und nachvollziehbar.

🧱 Die VPS‑Firewall: Minimal, sicher, elegant

Der VPS braucht nur drei Regelblöcke:

INPUT

- SSH erlauben

- WireGuard erlauben

- ICMP erlauben

- alles andere droppen

FORWARD

- nur Traffic zwischen

ens6↔wg0erlauben - alles andere droppen

NAT

- DNAT für 80/443 → Homeserver

- Masquerading für ausgehenden Traffic

Das ist eine perfekt gehärtete Firewall.

Keine unnötigen Ports, keine unnötigen Dienste, keine Angriffsfläche.

🧱 Der Homeserver: Nur wg0 ist König

Der Homeserver braucht nur:

- Traffic von

wg0akzeptieren - Loopback akzeptieren

- alles andere droppen

Damit ist der Homeserver komplett unsichtbar für das Internet.

🧱 Warum Docker in diesem Setup endlich sauber funktioniert

Docker ist berüchtigt dafür, iptables zu „vergewaltigen“:

- eigene Chains

- NAT‑Regeln

- Port‑Forwarding

- Chaos bei UFW

- Chaos bei iptables‑Reloads

Mit nftables passiert das nicht.

Docker nutzt das nftables‑Backend und erzeugt keine externen Regeln, solange du keine Ports veröffentlichst.

Und du veröffentlichst keine Ports – Caddy macht das.

Das Ergebnis:

- Docker ist isoliert

- keine offenen Ports

- keine iptables‑Regeln

- keine Konflikte

- keine Sicherheitslücken

🧱 Fail2ban + nftables: Die perfekte Kombination

Fail2ban nutzt automatisch:

banaction = nftables

Das bedeutet:

- Angreifer werden direkt in nftables geblockt

- keine iptables‑Kompatibilitätsprobleme

- keine UFW‑Konflikte

- keine Race Conditions

Mein VPS hat bereits nach kurzer Zeit:

- 280 gebannte IPs

- 1887 fehlgeschlagene SSH‑Versuche erkannt

Fail2ban arbeitet also perfekt.

💡 Das Highlight: Warum ein 1‑€‑VPS völlig ausreicht

Der VPS muss:

- keine Daten speichern

- keine Dienste hosten

- keine Last tragen

- keine CPU‑intensiven Aufgaben übernehmen

Er ist nur:

- der Reverse‑Proxy‑Einstiegspunkt

- der WireGuard‑Endpunkt

- der Firewall‑Knoten

- der DNAT‑Router

Selbst der kleinste VPS kann:

- WireGuard mit 100–300 Mbit/s routen

- nftables mit minimaler CPU‑Last betreiben

- Fail2ban ohne Aufwand ausführen

- Caddy‑Traffic weiterleiten

Damit ist ein 1‑€‑VPS nicht nur ausreichend, sondern optimal.

🧱 Fazit

Dieses Setup zeigt, wie moderne Selbsthosting‑Architektur aussehen kann:

- sicher

- elegant

- minimalistisch

- wartungsarm

- hochperformant

- extrem kostengünstig

Ein 1‑€‑VPS, ein WireGuard‑Tunnel und nftables reichen aus, um einen Homeserver professionell und sicher ins Internet zu bringen – ohne Ports zu öffnen, ohne Angriffsfläche, ohne Komplexität.